VPNで通信傍受は防げるのか?正直に答える「防げること・防げないこと」の全体像

「フリーWi-Fiを使うとき、VPNを入れておけば盗み見されないって本当?」

カフェで仕事をしながら、ふとこの疑問が浮かんだ。ネットバンキングを開こうとして、「そういえばここフリーWi-Fiだ、大丈夫かな」と思って止まった経験がある人は多いと思う。

VPNを使えば通信が暗号化されるから安全、という話はよく聞く。でも「本当に傍受を防げるのか」「どの程度防げるのか」「VPNでも防げないケースはあるのか」という具体的なところまで理解している人は、意外と少ない。

この記事では「VPNで通信傍受は防げるか」という疑問に、正直に答える。防げることは明確に伝え、防げないことも隠さずに書く。VPNを「万能の盾」と過信することの危険性と、それでもVPNが有効な理由を、両方の視点から整理した。

まず理解する:通信傍受とはどういう行為か

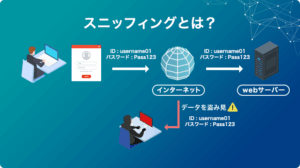

通信傍受とは、自分と通信相手のあいだを流れるデータを、第三者が不正に取得・閲覧しようとする行為だ。「盗聴」「スニッフィング」とも呼ばれる。

インターネット上の通信は、発信元のデバイスからルーターを経由してサーバーへと届く。この経路のどこかに悪意ある第三者が潜んでいると、通信の内容を盗み取られるリスクがある。特に暗号化されていない通信は、途中で傍受されると中身がそのまま読まれてしまう。

フリーWi-Fiが危険とされる理由のひとつがここにある。同じネットワークに接続している別のユーザーが、傍受を試みる可能性があるからだ。パスワードなしで接続できるフリーWi-Fiは暗号化されていないことが多く、通信内容が流れ出やすい状態になっている。

VPNが通信傍受に対して有効な理由

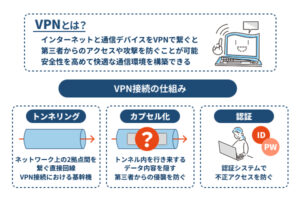

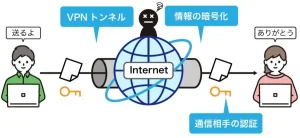

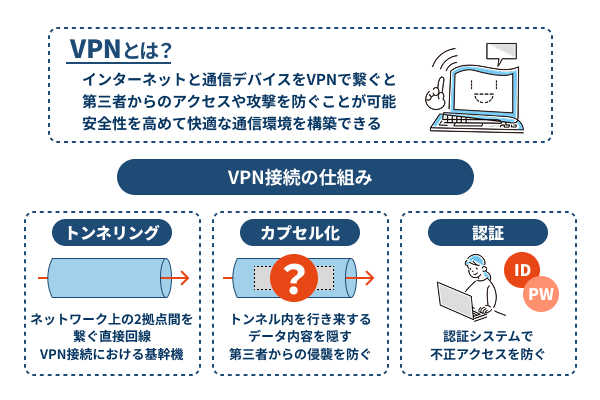

VPNは通信を暗号化してVPNサーバーを経由させる仕組みだ。この仕組みが通信傍受に対して有効な理由は、大きく2つある。

理由① 暗号化によって傍受しても読めない状態にする

VPNを使うと、デバイスからVPNサーバーまでの通信がAES-256などの強力な暗号化方式で保護される。仮に同じネットワーク上の第三者が通信を傍受しようとしても、取得できるのは暗号化された意味不明な文字列だけだ。

大阪府警の資料にも「自分で通信を暗号化することで、暗号化されていない公衆無線LANを使用しても、盗聴などから通信を守ることができる」と明示されている。実際の効果は公的機関でも認められていることだ。

仮にWebトラフィックを傍受しようとする悪意のある攻撃者がいても、VPNの暗号化機能により、文字化けしたコンテンツしか見ることができない。これがVPNの通信傍受対策としての本質的な価値だ。

理由② トンネリングによって通信経路を隠す

VPNはトンネリングという技術を使って、外から見えない仮想の専用経路を作り出す。この経路を通ることで、通信の行き先・内容が第三者に見えにくくなる。フリーWi-Fiの危険な「公道」を走るのではなく、外から見えない「地下トンネル」を通るイメージだ。

体験談:フリーWi-Fiで「なんか変だな」と感じた瞬間

ある日、空港のフリーWi-Fiに繋いで仕事のメールを確認しようとした。Wi-Fiのリストを開いたとき、似たような名前のSSIDが2つ並んでいた。「Airport_FreeWiFi」と「AirPort_FreeWiFi」。アンダースコアとアッパーケースの位置がわずかに違う。

「どちらが本物だろう」と思いながら、念のためVPNをオンにしてから接続した。後から調べたら、こういった「本物に似せた偽のアクセスポイント」を設置して通信を傍受する「Evil Twin攻撃」という手法があることを知った。VPNをオンにしていたので、仮に偽のアクセスポイントに繋いでいたとしても、傍受されたデータは暗号化されていて読めない状態だったはずだ。

「VPNを入れておいてよかった」と思った経験だったが、同時に「VPNを入れていても、デバイス感染や接続前のリスクは残る」ということも後で学んだ。この記事では、その「残るリスク」も正直に書いていく。

VPNで防げる通信傍受の具体的なケース

ケース① フリーWi-Fiでの通信盗聴(パッシブ傍受)

同じWi-Fiネットワークに接続している第三者が、流れている通信データを「ただ受信する」だけの受動的な傍受に対して、VPNの暗号化は非常に有効だ。暗号化されていないHTTP通信のサイトを閲覧しているとき、IDやパスワードがそのまま見える状態になるリスクをVPNは大幅に低減できる。

ケース② 中間者攻撃(MITM)への対抗

中間者攻撃とは、攻撃者がユーザーのデバイスと通信先のサーバーのあいだに割り込んで、通信を盗み見たり改ざんしたりする手法だ。VPNを使うと、この「中間に割り込もうとする攻撃者」に対して暗号化によるバリアが機能する。通信内容を取得されても、暗号化されているため読まれる可能性が大幅に下がる。

ケース③ ISP(インターネットプロバイダー)による通信監視

VPNを使うと、ISPに対して「どのサービスを使っているか」「どのサイトを閲覧しているか」という情報を隠すことができる。VPN経由の通信をISPが見ても、暗号化されているため内容はわからない。特定のサービスへの速度制限(スロットリング)の回避にもつながる場合がある。

ケース④ 公共ネットワーク上でのデータの盗み取り

ショッピングモール・図書館・ホテルなどの公共Wi-Fiを通じて、ログイン情報・クレジットカード番号・個人情報などを送信する場面でVPNは保護として機能する。ネットバンキング・クレカ決済などの重要な情報を扱う場合は特に有効だ。

正直に書く:VPNでも防げない・限界があるケース

VPNを過信することは危険だ。「VPNを使えばすべての傍受を防げる」という思い込みは正しくない。以下のケースはVPNでは対応できない、または完全には防げないことを知っておいてほしい。

限界① VPN接続前の通信は保護されない

VPNの暗号化は「VPNアプリで接続した後」から適用される。デバイスがWi-Fiに繋がってからVPNを起動するまでのあいだの通信は、暗号化されていない状態だ。この数秒〜数十秒のあいだにデータが流れることも想定される。

特に注意が必要なのは自動的にアプリが通信を始める場面だ。メールアプリが自動受信したり、クラウドサービスが同期を始めたりする通信は、VPNを起動する前に発生することがある。対策として「キルスイッチ」機能をオンにしておくと、VPNが接続されるまでの通信を自動的に遮断してくれる。

限界② 偽のアクセスポイント(Evil Twin攻撃)への接続自体は防げない

Evil Twin攻撃とは、正規のWi-Fiに見せかけた偽のアクセスポイントを攻撃者が設置して、接続したユーザーの通信を傍受する手法だ。VPNは偽アクセスポイントへの「接続そのもの」を防ぐことはできない。ただし接続後の通信が暗号化されているため、傍受されても中身が読まれる可能性は大幅に下がる。

つまりVPNはEvil Twin攻撃による「通信内容の盗み見」は防ぎやすいが、「偽のアクセスポイントに繋がってしまうこと自体」は防げない。接続するWi-FiのSSIDを注意深く確認することは、VPNとは別に必要な習慣だ。

限界③ デバイス自体がマルウェアに感染している場合

VPNが保護するのは「ネットワーク経路上の通信」だ。デバイス自体がすでにキーロガー(キー入力を記録するマルウェア)やスパイウェアに感染していた場合、VPNを使っていても入力した情報がデバイス上で盗み取られてしまう。

フリーWi-Fi接続時にマルウェアが仕込まれた偽のソフトウェア更新を促すポップアップが出ることがある。これをインストールしてしまうとデバイスが感染し、VPNの暗号化が意味をなさなくなる。VPNはデバイス自体のセキュリティをカバーしないため、OSのアップデートやウイルス対策ソフトとの併用が重要だ。

限界④ 信頼できないVPN自体が通信を記録するリスク

VPNを使うことは、自分の通信をVPNサービスのサーバーを通過させることを意味する。信頼できないVPN(特に無料VPN)では、サーバーの管理者が利用者の通信内容を記録・収集しているリスクがある。「通信傍受から守るためのVPN」が、逆に通信を覗き見しているという皮肉な状況だ。

これを避けるために「ノーログポリシー(通信ログを残さない方針)」が第三者機関によって監査・公表されているVPNを選ぶことが重要だ。NordVPN・Surfshark・ExpressVPNはいずれも監査済みのノーログポリシーを持っている。

限界⑤ VPN接続後のウェブサイト上での行動は追跡される

VPNを使ってもGoogleアカウントにログインすればGoogleには行動が記録されるし、Facebookにログインすればその行動はFacebookに把握される。VPNはIPアドレスを隠すが、アカウントログインによる識別は防げない。「VPNを使っていれば完全に匿名になれる」という思い込みはここで崩れる。

VPNと通信傍受:「防げること・防げないこと」一覧表

| 脅威・リスク | VPNで防げるか | 補足 |

|---|---|---|

| フリーWi-Fiでの通信盗聴 | ◎ 防げる | 暗号化により内容が読めない状態になる |

| 中間者攻撃(MITM)による内容盗み見 | ○ 大幅に防げる | 傍受されても内容が暗号化されている |

| ISPによる通信内容の監視 | ◎ 防げる | 暗号化でISPに内容が見えなくなる |

| IPアドレスの特定・居場所の把握 | ◎ 防げる | VPNサーバーのIPが表示される |

| VPN接続前の通信の傍受 | △ 防げない | キルスイッチで緩和可能 |

| Evil Twin(偽アクセスポイント)への接続 | △ 接続自体は防げない | 接続後の内容盗み見は防げる |

| デバイス上のマルウェア・キーロガー | ✕ 防げない | ウイルス対策ソフトとの併用が必要 |

| アカウントログインによる個人追跡 | ✕ 防げない | Googleログイン等はVPNに関係なく追跡 |

| 信頼できないVPN自体による通信収集 | ✕ 防げない | 監査済みノーログVPNを選ぶことが対策 |

VPNを最大限に活かす使い方:傍受リスクをさらに下げる5つの習慣

習慣① Wi-Fiに繋ぐ前にVPNをオンにする

VPN接続前の通信が保護されないという限界への最善の対策は「Wi-Fiに繋ぐ前にVPNを起動しておく」ことだ。順番は「VPNオン→Wi-Fi接続」が正しい。逆にしてしまうと、Wi-Fi接続からVPN起動までのあいだに無保護の通信が発生しうる。

習慣② キルスイッチをオンにしておく

VPN接続が切れた瞬間にインターネット接続も自動遮断するキルスイッチ機能をオンにしておこう。前の記事でも解説したが、スリープ復帰・Wi-Fi切り替えのタイミングでVPNが切れた際の無保護通信を防げる。NordVPN・Surfshark・ExpressVPNはいずれもキルスイッチに対応している。

習慣③ 接続するWi-FiのSSIDを確認する

Evil Twin攻撃への対策として、接続するWi-FiのSSID(ネットワーク名)を注意深く確認しよう。似たような名前が複数あれば、店舗スタッフに正式なSSIDを確認するのが確実だ。VPNが接続後の傍受を防いでくれるとはいえ、偽のアクセスポイントに繋がること自体を避けるに越したことはない。

習慣④ デバイスのセキュリティを別途確保する

VPNはネットワーク経路の保護であってデバイス自体の保護ではない。OSを最新状態に保つ・信頼できるウイルス対策ソフトを使う・怪しいアプリやファイルをインストールしないという基本的なセキュリティ習慣をVPNと並行して実践しよう。

習慣⑤ 重要な作業にはフリーWi-Fiを使わない

VPNを使っていても、ネットバンキングの操作・クレジットカード番号の入力・会社の機密ファイルの送信などの重要な作業は、できれば信頼できる自宅回線やモバイルデータ通信で行うほうが安心だ。VPNはリスクを大幅に下げるが、ゼロにする保証はない。重要な作業の場合は「VPN+信頼できる回線」という二重の対策が理想だ。

通信傍受対策に使えるおすすめVPN3選

【通信傍受対策No.1候補】NordVPN|AES-256暗号化×ノーログ監査済みで二重に安心

通信傍受対策としてのVPNを選ぶ際、最も重要な2つの条件は「強固な暗号化」と「信頼できるノーログポリシー」だ。NordVPNはAES-256暗号化を採用していて、傍受されても解読が事実上不可能なレベルの保護を提供する。ノーログポリシーは複数回の独立した第三者機関による監査を経て公表されていて「VPN自体が通信を記録する」というリスクが最小化されている。

キルスイッチも搭載されていて、VPN接続が切れた瞬間にネット通信を自動遮断する。VPN接続前の無保護通信という弱点を、キルスイッチで補完できる。世界111カ国に6,000台以上のサーバーを展開していて、近くて速いサーバーに繋ぐことで速度低下を最小限に抑えながら保護を維持できる。最大10台まで同時接続でき、30日間の返金保証あり。

NordVPN[公式サイト]【コスパ重視の傍受対策に】Surfshark|台数無制限でスマホ・PCすべての通信を保護

「スマホでもPCでもタブレットでも、すべての通信を傍受から守りたい」という人にはSurfsharkが向いている。同時接続台数が無制限なので、持っているすべてのデバイスに入れておけば、どのデバイスでフリーWi-Fiを使っても保護が働く。

AES-256暗号化・キルスイッチ・ノーログポリシー(監査済み)と、通信傍受対策に必要な機能が揃っている。長期プランの月額換算は大手VPNの中でも最安水準で、「とにかく全デバイスの通信を保護したい、でもコストは抑えたい」という人の需要に応えられる。iOS版でもキルスイッチが使えるのも評価できるポイントだ。30日間の返金保証あり。

SurfShark[公式サイト]【安定性重視の傍受対策に】ExpressVPN|Network Lockで接続切断時も通信漏れゼロ

通信傍受対策でVPNの「安定性」が重要な理由がある。VPN接続が頻繁に切れると、その度に無保護の通信が発生するリスクが高まるからだ。ExpressVPNは接続安定性で業界トップクラスの評価を長年維持していて、一度繋いだら切れにくい信頼感がある。

キルスイッチは「Network Lock」という名称で提供されていて、システムレベルでの強固な実装だ。Wi-Fi切り替えやスリープ復帰のあとも素早く再接続して保護を維持する設計になっている。AES-256暗号化・ノーログポリシー(第三者監査済み)・94カ国以上のサーバー展開と、通信傍受対策の観点で必要な要素はすべて揃っている。24時間対応の日本語ライブサポートがあり、設定で困ったときにすぐ相談できる。30日間の返金保証あり。

ExpressVPN[公式サイト]3サービスの通信傍受対策比較表

| 項目 | NordVPN | Surfshark | ExpressVPN |

|---|---|---|---|

| 暗号化方式 | ◎ AES-256 | ◎ AES-256 | ◎ AES-256 |

| キルスイッチ | ◎ システム+アプリ両対応 | ◎ iOS含む全OS対応 | ◎ Network Lock(Win/Mac/Android) |

| ノーログ第三者監査 | ◎ 複数回完了 | ◎ 完了 | ◎ 完了 |

| 接続安定性 | ◎ | ○ | ◎ 業界トップ |

| 同時接続台数 | 10台 | ◎ 無制限 | 8台 |

| 価格帯(長期プラン) | ○ 中程度 | ◎ 最安水準 | △ やや高め |

| 日本語サポート | △ 英語メイン | △ 英語メイン | ◎ 24時間日本語対応 |

| 返金保証 | ◎ 30日間 | ◎ 30日間 | ◎ 30日間 |

| 特におすすめな場面 | 総合的な傍受対策・速度重視 | 全デバイス保護・コスパ重視 | 接続安定性・切断リスク最小化 |

よくある質問

Q. HTTPSのサイトを使っていれば、VPNなしでも傍受されない?

HTTPSは「そのサイトとの通信」を暗号化するため、サイトとのやり取りの内容は保護される。ただしHTTPSでも「どのサイトにアクセスしたか(IPアドレス・ドメイン)」という情報はISPや同じネットワークの攻撃者に見える場合がある。VPNを使うとこの部分も隠れる。HTTPSとVPNは補完関係にあり、どちらが上下というものではなく、VPNを加えることで保護の層が増える。

Q. スマホのモバイルデータ通信(4G/5G)でもVPNは必要?

モバイルデータ通信はキャリアが管理するネットワークで、フリーWi-Fiよりはリスクが低い。ただし通信内容はキャリアに見える状態で、ISPによる監視・記録は行われうる。プライバシーを強く意識する場合や、特に機密性の高い通信を行う場合はモバイルデータ通信でもVPNを使うことに意義がある。

Q. 無料VPNを使っていれば傍受対策として十分?

無料VPNは前述の通り、「VPN自体が通信を記録・収集するリスク」がある。傍受を防ごうとして使ったVPNが実は通信を見ていた、という逆効果になりうる。通信傍受対策を真剣に考えるなら、ノーログポリシーが第三者機関によって監査された有料VPNを選ぶことが重要だ。

Q. VPNと一緒に使うと効果的なセキュリティ対策は?

VPNと組み合わせると特に効果的なのは、信頼できるウイルス対策ソフトの使用・OSとアプリの最新状態維持・二段階認証の設定・フリーWi-Fiでの重要な操作を避ける習慣の4つだ。VPNはネットワーク経路の保護に優れているが、デバイス自体のセキュリティや認証の強化は別の手段が必要だ。

Q. VPNを使っていると、通信の遅延は傍受リスクに影響する?

速度や遅延は傍受リスクには直接影響しない。VPNの暗号化は通信内容を守るものであって、速度に関わらず機能する。ただし通信が遅いと「接続し直す」→「キルスイッチが発動して切断される」というサイクルが増えるため、間接的に操作性が低下して傍受対策が徹底しにくくなる可能性はある。高速・安定のVPNを選ぶことは、セキュリティの観点でも意味がある。

まとめ:VPNは通信傍受への有効な対策。ただし「万能の盾」ではない

VPNは通信傍受に対して非常に有効な対策だ。フリーWi-Fiでの盗聴・中間者攻撃による内容の盗み見・ISPによる通信監視、これらに対してAES-256暗号化を搭載したVPNは確かな保護を提供する。

ただし「VPN接続前の通信」「デバイス自体のマルウェア感染」「信頼できないVPN自体による記録」というリスクはVPNでは防げない。これを理解して使うことで、VPNを正しく・効果的に活用できる。

傍受対策の観点で選ぶなら、暗号化・ノーログ監査・キルスイッチ・接続安定性の4条件を軸に判断しよう。総合的な傍受対策と速度重視ならNordVPN、全デバイスをまとめて保護したいコスパ重視ならSurfshark、接続安定性と日本語サポートを重視するならExpressVPNが向いている。いずれも30日間の返金保証がある。最終的な判断はご自身でお願いしたい。

※本記事の内容はあくまで参考情報であり、完全なセキュリティを保証するものではありません。セキュリティリスクは利用環境・状況によって変わります。VPNサービスの料金・仕様は変更される可能性があります。最新情報は各公式サイトでご確認ください。

コメント