「空港のWi-Fiに繋いだら、個人情報が盗まれていた」

これは遠い国の話でも、テレビのニュースの中だけの話でもない。2024年、オーストラリアの空港と航空機内で実際に起きた事件だ。男が本物のフリーWi-Fiを装った偽のアクセスポイントを設置し、接続した多くの乗客の通信内容を盗み取った。男はその後逮捕・起訴されたが、被害を受けた乗客が「危険なWi-Fiに繋いでいた」と気づいたのは事後のことだった。

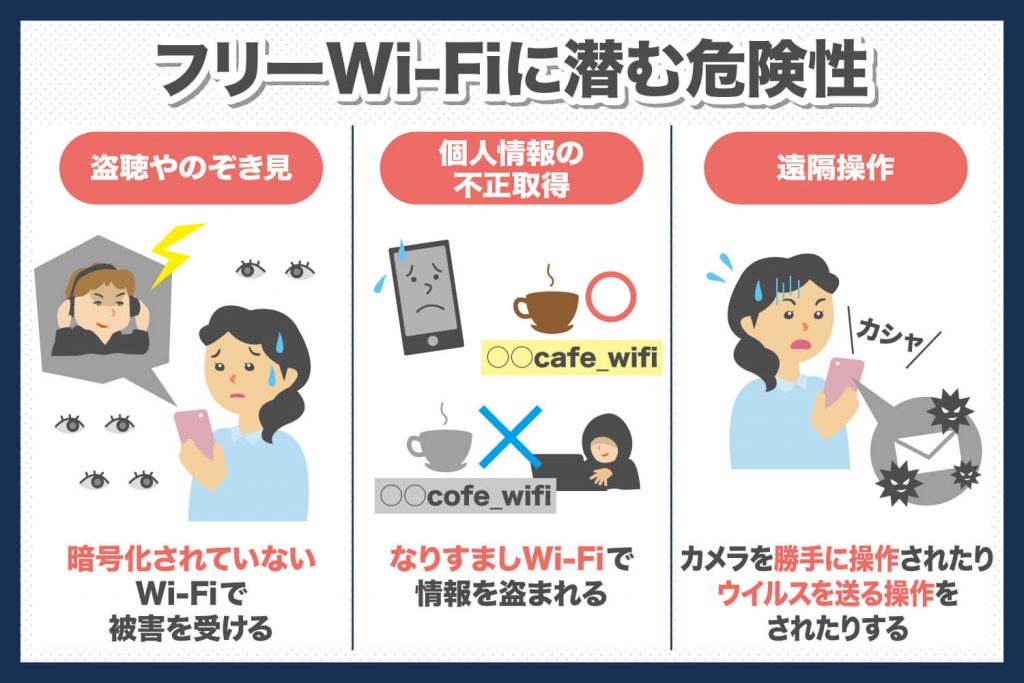

「自分がよく行くカフェのWi-Fiだから大丈夫」「パスワードが必要なWi-Fiだから安全」という思い込みは危ない。公衆無線LAN(フリーWi-Fi)には複数の盗聴手口があり、その多くはユーザーが気づきにくい形で行われる。

この記事では、公衆無線LANで実際に使われる盗聴・攻撃の手口を5つ具体的に解説する。「なぜ危険なのか」を理解したうえで、VPNを使った対策方法も正直にまとめた。

なぜ公衆無線LANは盗聴されやすいのか:基本的な仕組みから理解する

自宅のWi-Fiと公衆無線LANの最大の違いは「誰が接続しているかわからない」点だ。自宅のWi-Fiには自分と家族しか繋いでいない。でも公衆無線LANは、カフェにいる全員・空港にいる全員・ショッピングモールにいる全員が、同じネットワーク上にいる状態だ。

悪意ある攻撃者もその「全員」の一人として、同じWi-Fiネットワークに接続できる。同じネットワーク上にいる攻撃者は、技術的な方法を使うことで他のユーザーの通信を傍受する可能性がある。

さらに問題なのは、多くのフリーWi-Fiが通信を暗号化していないか、暗号化が弱いという点だ。IPAの公式資料によると「AP(アクセスポイント)と利用者の端末間の通信が暗号化されていない場合、第三者に通信内容を傍受されると通信内容を知られてしまう恐れがある」と明記されている。たとえ暗号化されていても、パスワードが不特定多数に公開されているWi-Fiでは、そのパスワードを持つ第三者が通信を復号できる場合がある。

公衆無線LANで実際に使われる盗聴手口5つ

手口① パッシブ盗聴(パケットスニッフィング)

最も基本的な手口だ。無線通信は電波を使って行われるため、理論上は同じ周波数帯にいる誰でも「受信」できる状態にある。「Wireshark」などのパケット解析ツールを使えば、暗号化されていないネットワーク上を流れるデータを取得できる。

暗号化されていないHTTPサイトを閲覧していれば、入力したIDやパスワード・閲覧内容がそのまま傍受される可能性がある。「読んでいるだけ」の受動的な手法なため、被害者は攻撃されていることにまったく気づかない。

この手口が特に危険なのは、攻撃者が特別なスキルを持っていなくても、無料のツールをダウンロードするだけで実行できてしまう点だ。

手口② Evil Twin攻撃(偽アクセスポイント)

これが現在最も報告が多い手口のひとつで、冒頭のオーストラリア空港の事件もこの手法だった。攻撃者が本物のフリーWi-Fiとまったく同じ名前(SSID)の偽アクセスポイントを設置する攻撃だ。「悪魔の双子(Evil Twin)」という名前が示す通り、本物と見分けがつかない偽物を作り出す。

スマートフォンやPCは「以前接続したことがあるWi-Fi名」に自動で繋ごうとする設定になっていることが多い。攻撃者がそのSSIDを使った偽のアクセスポイントを設置すると、ユーザーのデバイスが自動的に偽アクセスポイントに接続してしまうことがある。

偽アクセスポイントに接続してしまうと、すべての通信が攻撃者のデバイスを経由する。攻撃者は中間者(Man-in-the-Middle)として、通信内容の傍受・改ざんができる状態になる。パスワードを必要とするWi-Fiを偽装した場合でも、そのパスワードは攻撃者が設定したものなので「暗号化されているから安全」という判断は通用しない。

手口③ 中間者攻撃(Man-in-the-Middle Attack:MITM)

ユーザーと通信相手のサーバーのあいだに攻撃者が割り込む手口だ。Evil Twin攻撃と組み合わせて使われることが多い。

攻撃者は、ユーザーからの通信を受け取り、それを正規のサーバーに転送しながら、その内容を閲覧・改ざんできる。ユーザーから見ると「普通にインターネットが使えている」ように見えるため、攻撃を受けていることに気づかない。

中間者攻撃を使うと、ログインフォームに入力したIDとパスワード・入力したクレジットカード番号・送受信したメールの内容などが盗まれる可能性がある。さらに高度なケースでは、閲覧しているウェブページに攻撃者が用意したコードを埋め込んでマルウェアをインストールさせるという「コンテンツ改ざん」も行える。

手口④ SSLストリッピング

「HTTPSのサイトを使っていれば安全」と思っている人には、この手口を知ってほしい。SSLストリッピングとは、本来HTTPS(暗号化通信)で行われるべき通信を、攻撃者が途中でHTTP(暗号化なし通信)に「格下げ」する攻撃だ。

ユーザーのブラウザと攻撃者のあいだはHTTPSで通信されているように見えるが、攻撃者と実際のサーバーのあいだはHTTPになっている。ユーザーはアドレスバーで錠前マーク(HTTPS)を確認しているつもりが、実際にはHTTPに切り替えられていて、入力した情報が平文で攻撃者に届いている状態になる。

中間者攻撃と組み合わせて使われることが多く、「HTTPSなら安全」という一般的な認識の裏をかく手口だ。

手口⑤ セッションハイジャック(Cookie盗取)

ウェブサービスにログインすると、ブラウザに「セッションCookie」が保存される。これはサーバーとブラウザのあいだの「ログイン状態の証明書」のようなものだ。攻撃者がこのCookieを傍受・盗取することで、ユーザーのパスワードを知らなくてもそのアカウントに不正ログインできてしまう。

たとえば、フリーWi-FiでSNSにログインした状態でいると、Cookieを盗まれてアカウントを乗っ取られる可能性がある。「パスワードを変えていないのになぜ乗っ取られたのか」という被害のケースの一部は、このセッションハイジャックが原因であることがある。

体験談:「自動接続が怖い」と気づいたカフェでの出来事

普段よく行くカフェのフリーWi-Fiに繋ごうとしたとき、ふとWi-Fiリストを見たら同じ名前のSSIDが2つ並んでいることに気づいた。片方は以前から使っていた馴染みのSSID。もう片方はまったく同じ名前だが、電波強度が少し異なっていた。

「どちらが本物だろう」と思いながら、念のためカフェのスタッフに「正規のWi-FiのSSIDと電波強度を教えてほしい」と聞いた。スタッフが教えてくれた情報と照合したら、2つのうちの片方が正規のWi-Fiで、もう片方は正体不明だった。

「これがEvil Twinというやつなのか」と思いながら、念のためVPNをオンにしてから正規のWi-Fiに接続した。もし気づかずに偽のWi-Fiに繋いでいたとしても、VPNで暗号化されていれば通信内容を読まれるリスクは大幅に下がっていたはずだ。

この経験から、フリーWi-Fiに繋ぐ前に「SSIDが一つだけか」「電波強度が不自然に強いSSIDはないか」を確認する習慣がついた。

実際に起きた事件:2024年オーストラリア空港のEvil Twin攻撃

これは実際に起きた事件だ。2024年にかけて、オーストラリアの複数の空港・航空機内で、悪意ある人物が本物のフリーWi-Fiになりすました偽アクセスポイントを設置し、多くの利用者の情報を盗むという事件が発生した。

被疑者は逮捕・起訴され、実刑判決を受けた。オーストラリア連邦警察(AFP)が公表した情報によると、被疑者は空港だけでなく航空機内でも同様の攻撃を行っていた。接続した乗客のメールアドレス・SNSアカウント情報などが盗まれたとされている。

「見覚えがあるWi-Fiだからといって、安易に信用するのは危険」というのは、この事件から得られる教訓だ。日本国内の空港・駅・カフェでも同様の手口が使われる可能性はあり、国内でも対岸の火事ではない。

「パスワードあり=安全」は誤り:暗号化の誤解を解く

「パスワードが必要なWi-Fiだから暗号化されていて安全」という誤解は広く存在する。これは半分正しく、半分は誤りだ。

確かにパスワード付きのWi-Fi(WPA2・WPA3方式)は通信が暗号化されている。しかし、そのパスワードが不特定多数のユーザーに公開されているフリーWi-Fiの場合、同じパスワードを知っている別のユーザーは理論上、暗号化を復号して通信を傍受できる可能性がある。

IPAの公式資料でも「APと利用者の端末間の通信が暗号化されている場合でも、SSIDと暗号化キーを不特定多数の利用者で共有するようなフリーWi-Fiの利用においては、第三者が暗号化された通信の復号に必要な情報を得ることができるため、盗聴される可能性はある」と明示されている。

特に古い暗号化方式(WEPなど)はすでに解読方法が見つかっていて、暗号化されていないのと同様のリスクがある。「鍵マークがついていれば安全」という単純な判断は禁物だ。

盗聴手口に対する効果的な対策

対策① VPNを使う(最も効果的な対策)

VPNはデバイスからVPNサーバーまでの通信を暗号化する。大阪府警の公式サイトでも「VPNは例えるなら、セキュリティのない危険な空間を突破し、通信の内容を目的地まで運んでくれる護送車のようなイメージ」と解説していて、公衆無線LANでの盗聴対策として推奨されている。

VPNを使えば、たとえEvil TwinのWi-Fiに誤って接続してしまっても・パッシブ盗聴をされても・中間者攻撃を試みられても、通信内容が暗号化されているため攻撃者には意味不明な文字列しか見えない。IPAの資料でも「VPN通信を利用すると、万が一悪意のAPに接続してしまった場合の盗聴にも有効」と推奨されている。

ただしVPNを使う前に不審なWi-Fiへの接続を避けることが前提だ。VPNはすべてのリスクをゼロにするわけではない。

対策② フリーWi-Fiに繋ぐ前にSSIDを確認する

同じSSID名のアクセスポイントが複数ある場合は警戒しよう。また、電波強度が不自然に強いアクセスポイントは、近くに設置された偽のアクセスポイントの可能性がある。カフェや空港では正規のSSIDをスタッフに確認するか、店頭の案内板で確認しよう。

対策③ デバイスのWi-Fi自動接続をオフにする

スマートフォンの「以前接続したWi-Fiに自動接続する」設定は、Evil Twin攻撃に悪用されやすい。見知らぬ場所では自動接続をオフにして、手動で接続するWi-Fiを選ぶ習慣をつけよう。接続するたびに少し手間はかかるが、見知らぬSSIDに自動接続してしまうリスクを防げる。

対策④ HTTPSのサイトのみを使う

ブラウザのアドレスバーに「https://」がついているサイト(鍵マークあり)のみを使うことで、SSLストリッピングなどの攻撃への耐性が上がる。ただし前述の通り「https=100%安全」ではないため、VPNとの併用が推奨される。

対策⑤ 重要な操作はフリーWi-Fiで行わない

ネットバンキング・クレジットカード決済・会社の機密ファイルの送受信など、特に重要な操作はフリーWi-Fiを使わず、モバイルデータ通信(4G/5G)か信頼できる自宅回線で行う習慣をつけよう。VPNを使っていても「重要な操作=モバイル回線」という二重の対策が最も安全だ。

対策⑥ アプリのアップデートとOS更新を怠らない

一部の攻撃はデバイスやアプリの脆弱性を利用する。OSとアプリを最新状態に保つことで、既知の脆弱性を悪用した攻撃への耐性が高まる。VPNと組み合わせることで、より総合的なセキュリティが実現できる。

公衆無線LAN利用時の危険度チェックリスト

| チェック項目 | 安全 | 危険 |

|---|---|---|

| 同じSSIDが複数ある | ひとつだけ | 複数ある(Evil Twin疑い) |

| パスワードの要否 | あり(WPA2/WPA3) | なし(全員が平文で傍受可能) |

| パスワードの公開状況 | スタッフに確認して教えてもらう | 店頭に大きく掲示・ネットに公開 |

| 運営者が明確か | 店名・企業名が明示されている | 誰が設置したかわからない |

| VPNをオンにしているか | オンにしてから接続 | オフのまま使用 |

| 行っている操作の内容 | ニュース閲覧・動画視聴など | ネットバンキング・クレカ決済 |

盗聴対策に使えるおすすめVPN3選

【盗聴対策No.1候補】NordVPN|AES-256暗号化×監査済みノーログで公衆Wi-Fiを安全に

公衆無線LANでの盗聴対策にVPNを使うなら、暗号化の強度と信頼性が最重要だ。NordVPNはAES-256暗号化を採用していて、パッシブ盗聴・Evil Twin攻撃・中間者攻撃のすべてのケースで傍受されても読めない状態にできる。

NordVPNには「Threat Protection Pro」機能(Windows・Mac)もあり、悪意あるウェブサイトへのアクセスをブロックするため、Evil TwinのWi-Fiに誤接続した際に仕込まれるマルウェアリンクへの防御にもなる。キルスイッチが搭載されていて、VPN接続が切れた瞬間にネット通信が自動遮断されるため、フリーWi-Fiでの「気づかない間に保護なし状態」を防げる。

ノーログポリシーは複数回の第三者機関による監査済みで、VPN経由の通信を記録しないことが担保されている。世界111カ国に6,000台以上のサーバーを展開していて、速度・安定性ともに業界トップクラス。最大10台まで同時接続でき、30日間の返金保証あり。

NordVPN[公式サイト]【コスパ重視の盗聴対策に】Surfshark|台数無制限で家族全員のフリーWi-Fi接続を保護

「家族みんなでフリーWi-Fiを使う機会があり、全員の通信を保護したい」という人にはSurfsharkが向いている。同時接続台数が無制限なので、家族全員のスマホ・PC・タブレットすべてにインストールしても追加費用なし。外出先で家族全員がVPNをオンにした状態でフリーWi-Fiを使える環境を、最安水準のコストで実現できる。

AES-256暗号化・キルスイッチ・ノーログポリシー(監査済み)と、盗聴対策に必要な機能が揃っている。CleanWeb機能でトラッカー・広告・マルウェアリンクもブロックできる。iOS・Android・Windows・Macと全プラットフォームで使えて、フリーWi-Fiを使う機会が多いスマホでも問題なく動く。30日間の返金保証あり。

SurfShark[公式サイト]【安定性重視の盗聴対策に】ExpressVPN|接続が切れにくい設計で公衆Wi-Fiでも安心

公衆無線LANはWi-Fiの電波が不安定なことが多く、VPN接続が途切れやすい環境だ。接続が切れた瞬間に保護なしの状態になるリスクを最小化するには、VPN自体の接続安定性が重要になる。ExpressVPNはこの接続安定性という点で業界トップクラスの評価を長年維持していて、フリーWi-Fiのような不安定な環境でも切れにくい安心感がある。

「Network Lock」というキルスイッチが搭載されていて、万が一接続が切れた場合もネット通信を自動遮断する。AES-256暗号化・独自プロトコルLightway・ノーログポリシー(監査済み)と盗聴対策の要素が揃っている。24時間対応の日本語ライブサポートがあり、フリーWi-Fiでのトラブル時にも相談できる。30日間の返金保証あり。

ExpressVPN[公式サイト]3サービスの公衆無線LAN盗聴対策比較表

| 項目 | NordVPN | Surfshark | ExpressVPN |

|---|---|---|---|

| 暗号化方式 | ◎ AES-256 | ◎ AES-256 | ◎ AES-256 |

| キルスイッチ | ◎ システム+アプリ両対応 | ◎ iOS含む全OS対応 | ◎ Network Lock |

| 接続安定性 | ◎ | ○ | ◎ 業界トップ |

| マルウェアリンクブロック | ◎ Threat Protection Pro | ○ CleanWeb | ○ あり |

| 同時接続台数 | 10台 | ◎ 無制限 | 8台 |

| ノーログ第三者監査 | ◎ 複数回完了 | ◎ 完了 | ◎ 完了 |

| 日本語サポート | △ 英語メイン | △ 英語メイン | ◎ 24時間日本語対応 |

| 価格帯(長期プラン) | ○ 中程度 | ◎ 最安水準 | △ やや高め |

| 返金保証 | ◎ 30日間 | ◎ 30日間 | ◎ 30日間 |

| 特におすすめな場面 | 総合的な盗聴対策・速度重視 | 家族全員保護・コスパ重視 | 不安定Wi-Fi環境・接続安定重視 |

よくある質問

Q. コンビニや駅のフリーWi-Fiも危険?

危険のリスクが存在する。コンビニ・駅・ショッピングモールのフリーWi-Fiも不特定多数のユーザーが使う公衆無線LANだ。同じネットワーク上に悪意ある攻撃者がいれば、パッシブ盗聴・Evil Twin・中間者攻撃の標的になりうる。特に「誰でも接続できる・パスワードなし」のWi-Fiは注意が必要だ。VPNをオンにしてから使う習慣をつけよう。

Q. スマホのモバイルデータ通信(4G/5G)でも盗聴される?

公衆無線LANと比べると、モバイルデータ通信のほうが盗聴リスクは大幅に低い。キャリアが管理する通信ネットワークで、同じ回線を使っている他ユーザーから盗聴される仕組みがない。ただしキャリア自体には通信内容が見える状態であり、完全に盗聴リスクがゼロというわけでもない。プライバシー保護を重視するなら、モバイルデータ通信でもVPNを使う意義はある。

Q. VPNをオンにすれば、Evil Twin(偽Wi-Fi)に繋いでも安全?

通信内容の盗み見という観点では、VPNの暗号化で大幅にリスクを下げられる。Evil TwinのWi-Fiに繋いでいても、VPN経由の通信は暗号化されているため攻撃者が読める形にはならない。ただし偽のWi-Fi自体に繋いでいること自体のリスクがゼロになるわけではないため、できる限り正規のWi-Fiに接続するようにすることが前提だ。VPNは「最後の防衛線」として機能するが、不審なWi-Fiを避ける判断とセットで使うのがベストだ。

Q. 「00000JAPAN(ファイブゼロジャパン)」は安全?

00000JAPANは災害時に無料開放される公衆Wi-Fiで、パスワードなしで接続できる。この仕組み上、無線区間の通信が暗号化されていないため、盗聴リスクがある。また、同じSSID「00000JAPAN」を使った偽アクセスポイントが設置されるリスクも指摘されている。緊急時の情報収集など必要な場面での利用は仕方ない側面もあるが、使う場合はVPNをオンにすることが重要だ。

Q. 公衆無線LANの盗聴は日本では犯罪になる?

他人の通信を不正に傍受する行為は、不正アクセス禁止法・電気通信事業法・電波法などに抵触する可能性がある。ただし実際に摘発・立件されるケースは多くなく、技術的に実行できてしまうという現実がある。「法律で禁止されているから実害はない」という考えは危険で、自分自身がセキュリティ対策を講じることが重要だ。

まとめ:フリーWi-Fiは「便利だが危険な公道」。VPNで「護送車」に乗って使おう

公衆無線LANでの盗聴手口は、パッシブ盗聴・Evil Twin・中間者攻撃・SSLストリッピング・セッションハイジャックと複数あり、いずれもユーザーが気づきにくい形で行われる。「パスワードあり=安全」「見覚えのあるSSID=安全」という思い込みは、攻撃者の格好の標的になりうる。

大阪府警はVPNを「セキュリティのない危険な空間を突破し、通信の内容を目的地まで運んでくれる護送車」と表現した。フリーWi-Fiという「危険な公道」を走るなら、VPNという「護送車」に乗って使うのが最も現実的な対策だ。

総合的な盗聴対策と速度重視ならNordVPN、家族全員の保護をコスパよく実現するならSurfshark、不安定なWi-Fi環境での接続安定性を重視するならExpressVPNが向いている。いずれも30日間の返金保証があるので、まずフリーWi-Fiを使う機会に実際に試してみてほしい。最終的な判断はご自身でお願いしたい。

※本記事の内容はあくまで参考情報であり、完全な安全を保証するものではありません。公衆無線LANの利用にあたっては自己責任のうえで適切な対策を講じてください。VPNサービスの料金・仕様は変更される可能性があります。最新情報は各公式サイトでご確認ください。

コメント