「VPNが安全」って言うけど、暗号化って何?どう違うの?——疑問に正面から答えます

VPNを使うと「通信が暗号化されて安全になる」という説明を目にします。でも実際に、

「暗号化って具体的に何のこと?」「AES-256って書いてあるけど、どういう意味?」「WireGuardとOpenVPNで何が違うの?」「量子コンピュータが来たら暗号は破られるの?」

——こういう疑問が出てくるのは自然なことです。VPNの安全性を判断するには、暗号化の基礎を知っておく必要があります。

この記事では、VPNで使われる暗号化の種類と仕組みを、専門用語を極力噛み砕きながら解説します。最後まで読めば「なぜAES-256が安全なのか」「WireGuardとOpenVPNの暗号化の差は何か」「2026年現在、どのVPNの暗号化が最も信頼できるか」が理解できます。

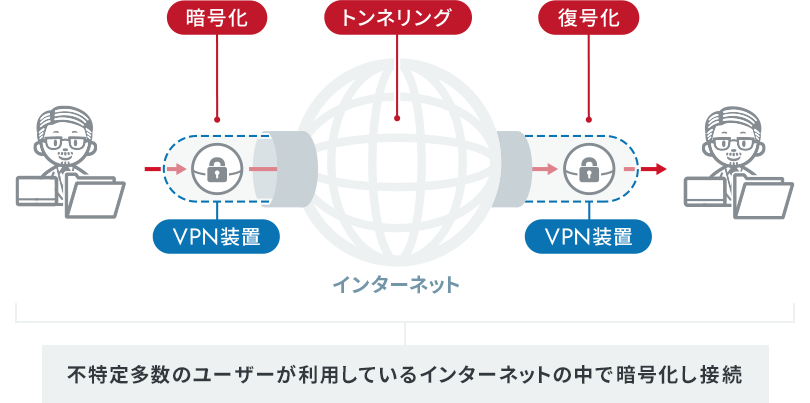

VPNの暗号化とは——データを「鍵がなければ読めない状態」にする技術

暗号化とは、データを第三者には読めない形式に変換する処理のことです。VPNを使うと、あなたのスマホやPCからVPNサーバーまでの通信経路がすべて暗号化されます。

日常的な例でイメージすると、普通の通信は「誰でも中身が読める封筒で手紙を送る」ようなもの。VPNの暗号化は「特殊な錠前のついたケースに入れて、受取人しか開けられない形で送る」イメージです。

仮に通信が途中で傍受されても、暗号化されていれば内容が読めません。公共Wi-Fiでのリスクや、プロバイダーによる通信監視を防げる理由がここにあります。

暗号化の3つの要素

VPNの暗号化は大きく分けて3つの要素で成り立っています。

- 暗号化アルゴリズム:データをどうやって変換するかのルール(AES・ChaCha20など)

- 鍵交換:「どの鍵を使って暗号化・復号化するか」を安全に決める仕組み(RSA・Curve25519など)

- 認証・完全性検証:データが改ざんされていないことを確認する仕組み(HMAC・Poly1305など)

これら3つが組み合わさることで、「通信相手が本物かの確認」「データの暗号化」「改ざんの検出」がまとめて行われます。

VPNの暗号化アルゴリズム3種類を徹底解説

①AES-256——「現在の標準」として世界で最も広く使われる暗号

AES(Advanced Encryption Standard=高度暗号化標準)は、2001年にアメリカ国立標準技術研究所(NIST)が標準暗号として採用したアルゴリズムです。OpenVPNやIKEv2などのVPNプロトコルで採用されており、NASA・米軍など政府機関でも使用されている実績があります。

「256」とは何か

AES-256の「256」は暗号鍵の長さを示すビット数です。鍵の長さが長いほど解読が難しくなります。AES-256の場合、鍵の候補数は2の256乗通り——この数は宇宙に存在する原子の数をはるかに超えます。スーパーコンピュータで総当たり攻撃をしても、現実的な時間内での解読は不可能です。

| 種類 | 鍵長 | 安全性 | 主な用途 |

|---|---|---|---|

| AES-128 | 128ビット | 十分に安全 | 一般的な用途・処理速度重視 |

| AES-256 | 256ビット | 最高水準 | VPN・政府機関・軍事・金融 |

AES-256は「解読に何兆年もかかる」と言われる強度を持ちます。ただし、ハードウェアによるAES高速処理が前提のため、古いデバイスやAES専用回路がないプロセッサでは処理が重くなる場合があります。

②ChaCha20——速度と安全性を両立した「次世代の主流」

ChaCha20(チャチャ20)は、AES-256と同等の安全強度を持ちながら、AES専用ハードウェアがないデバイスでもAESより高速に動作する暗号アルゴリズムです。WireGuardプロトコルがこの暗号を採用しています。

「ChaCha」という名前は、暗号の内部処理の動き方(データをランダムに「チャチャ」と混ぜる)から来ています。設計がシンプルで、ソフトウェアだけで高速に動作するのが特徴です。

AES-256とChaCha20の違い

| 比較項目 | AES-256 | ChaCha20 |

|---|---|---|

| 安全強度 | ◎ 最高水準 | ◎ 同等水準 |

| PC(AES専用ハードあり)での速度 | ◎ 高速 | ○ 速い |

| スマホ・旧デバイスでの速度 | △ 遅くなる場合 | ◎ 高速のまま |

| バッテリー消費 | △ やや多い | ◎ 少ない |

| 主な採用プロトコル | OpenVPN・IKEv2 | WireGuard |

スマホでVPNを使う場合、ChaCha20を採用したWireGuardプロトコルの方がバッテリー消費が少なく快適です。現代的なVPN選びでChaCha20対応が重要視される理由はここにあります。

③過去の暗号化——使ってはいけない「古い規格」

VPNの暗号化には、すでに安全性が証明されなくなった旧式の規格もあります。以下のプロトコル・暗号は避けてください。

| 規格名 | 問題点 | 現在の状況 |

|---|---|---|

| PPTP | 脆弱性が多数発見。40時間以内に解読可能という報告あり | 使用禁止レベル |

| DES(56ビット) | 鍵長が短すぎる。1999年に22時間で解読に成功した実績あり | 廃止済み |

| 3DES | DESを3回適用した規格。NISTが2023年に廃止推奨 | 廃止推奨 |

| Blowfish | 「バースデー攻撃」という手法に脆弱性あり | 使用非推奨 |

VPNサービスを選ぶ際は、使用している暗号化規格が「AES-256」または「ChaCha20」であることを確認してください。PPTP対応のみのサービスは論外です。

VPNプロトコルと暗号化の関係——「プロトコル」は暗号を使う「方式」のこと

VPNの設定画面で「OpenVPN」「WireGuard」「IKEv2」などの選択肢が出てきます。これらは「VPNプロトコル」と呼ばれ、暗号化アルゴリズムをどう使って通信するかのルールセットです。暗号化アルゴリズムとプロトコルは別物ですが、密接に関係しています。

主要プロトコルの暗号化技術比較

| プロトコル | 暗号化アルゴリズム | 速度 | セキュリティ | 向いている用途 |

|---|---|---|---|---|

| WireGuard | ChaCha20-Poly1305 | ◎ 最速 | ◎ 最高 | ストリーミング・ゲーム・日常利用 |

| OpenVPN(UDP) | AES-256-GCM | ○ 速い | ◎ 非常に高い | セキュリティ重視・企業利用 |

| OpenVPN(TCP) | AES-256-GCM | △ やや遅い | ◎ 非常に高い | ファイアウォール突破・信頼性重視 |

| IKEv2/IPsec | AES-256-GCM | ○ 速い | ◎ 非常に高い | モバイル・ネットワーク切り替えが多い環境 |

| L2TP/IPsec | AES-256 | △ 遅め | ○ 標準的 | 古いデバイスとの互換性重視 |

| PPTP | RC4(弱い) | ○ 速い | ✕ 危険・使用禁止 | 使うべきではない |

WireGuardがなぜ最速かつ最も安全と言われるか

WireGuardはコードが約4,000行という驚くほど少ないコードベースで設計されています(OpenVPNは10万行以上)。コードが少ないほど、セキュリティ上の脆弱性が潜む場所も少なくなり、監査もしやすい。

また、接続確立に必要なハンドシェイク(通信の事前手続き)が非常にシンプルで高速。スマホでWi-Fiからモバイル通信に切り替わったときでも接続が切れにくい設計です。ChaCha20-Poly1305という組み合わせは、暗号化と改ざん検出を同時に行う「認証付き暗号(AEAD)」方式で、安全性と効率性の両方を高水準で実現しています。

実際に感じた体験:「暗号化の強さ」を肌で実感した話

以前、プロトコルの違いを気にせずVPNを使っていた時期がありました。デフォルトで「自動選択」になっていたので、何が使われているかも意識していなかった。

あるとき職場のWi-Fiにつないでいたら、社内のシステム担当者から「VPN通信を確認した」と声をかけられました。「え、何のトラフィックかわかるの?」と聞いたら「どこに繋いでるかはわからないが、VPNを使っていることはわかる」と言われた。

そこで初めて「プロトコルによってVPN使用の検出されやすさが違う」ことを調べました。OpenVPNのTCPをポート443で使うと、通常のHTTPS通信と区別がつきにくい。難読化サーバー機能を持つVPNはさらに検出されにくくなる——こういった仕組みが暗号化の「種類」の違いに密接に関係しているとわかりました。

暗号化の種類は「解読できるかどうか」だけでなく、「VPN使用を検知されるかどうか」にも影響するということを知ったのがこの経験からです。

2026年の最重要トピック:ポスト量子暗号(PQC)とは何か

VPNの暗号化を語る上で、2026年現在で最も重要な新テーマが「ポスト量子暗号(Post Quantum Cryptography=PQC)」です。

量子コンピュータが現在の暗号を脅かす可能性

現在のVPN暗号化(AES-256・ChaCha20など)は、通常のコンピュータでは解読に事実上不可能な時間がかかります。しかし将来の量子コンピュータは、現在の暗号化に使われている数学的問題を劇的に短い時間で解ける可能性があります。

特に懸念されているのが「ハーベスト・ナウ・デクリプト・レイター(今集めて後で解読)」攻撃です。攻撃者が現在の暗号化通信データを収集しておき、将来の量子コンピュータで後から解読するという手口です。現時点では解読できなくても、10〜20年後に解読される可能性を考えると、今から対策する必要があります。

NordVPNのポスト量子暗号対応(2025年全プラットフォーム展開)

NordVPNは2024年にLinuxアプリでポスト量子暗号(PQE)をNordLynxプロトコルに導入。2025年にはWindows・macOS・iOS・Android・Android TV・tvOSと、全プラットフォームに展開を完了しました。

NordVPNが採用した量子耐性アルゴリズムは「ML-KEM(旧称:CRYSTALS-Kyber)」。2024年にNISTが正式採用した量子耐性の標準規格で、鍵交換の部分に組み込まれています。VPN接続時にML-KEMを使って共有鍵を生成することで、将来の量子コンピュータでも解読が困難な通信を実現します。

SurfsharkのWireGuardへのPQC追加(2025年)

SurfsharkもWireGuardプロトコルにポスト量子暗号を標準搭載。2025年時点でMac・Linux・Androidに対応を拡大し、他のプラットフォームへの展開も進行中です。

ExpressVPNのLightwayへのPQC追加

ExpressVPNは独自プロトコル「Lightway」にポスト量子暗号を標準搭載し、デフォルトでPQC保護が有効化されています。

💡 2026年現在のまとめ:ポスト量子暗号に対応しているのはNordVPN・Surfshark・ExpressVPNなど主要な有料VPNのみ。無料VPNはほぼ未対応です。「将来のプライバシー保護まで考えるならPQC対応VPN」という基準が2026年以降の選び方の新たなポイントになっています。

鍵交換の仕組み——「誰にも盗まれない形で鍵を渡す」技術

暗号化に使う「鍵」を、通信の相手と安全に共有する仕組みも重要です。どんなに強力な暗号も、鍵が盗まれれば意味がないからです。

主な鍵交換アルゴリズム

| アルゴリズム | 特徴 | 主な使用箇所 |

|---|---|---|

| RSA-2048/4096 | 古典的な公開鍵暗号。信頼性は高いが計算が重い | OpenVPN・TLS |

| Curve25519(ECDH) | 楕円曲線暗号。RSAより軽量で高速・セキュリティは同等以上 | WireGuard |

| ML-KEM(CRYSTALS-Kyber) | 量子コンピュータに耐性を持つ次世代鍵交換。NISTが2024年に標準採用 | NordVPN・Surfshark PQC実装 |

WireGuardが採用するCurve25519は、従来のRSA-2048と同等以上のセキュリティをより少ない計算量で実現します。スマホでWireGuardが速くバッテリー消費が少ない理由の一つがここにあります。

暗号化の強さで選ぶ:おすすめVPN 3選【2026年版】

「暗号化の信頼性」という観点で、2026年現在で最も推奨できるVPNを紹介します。

NordVPN——ポスト量子暗号を全プラットフォームに実装した最先端VPN

暗号化の面でNordVPNが他社に勝る最大の点は、2025年に全プラットフォームへのポスト量子暗号(PQE)展開を完了したことです。WireGuardベースの独自プロトコル「NordLynx」にML-KEM(CRYSTALS-Kyber)を組み合わせることで、現在の脅威だけでなく将来の量子コンピュータ攻撃にも耐えられる暗号化を実現しています。

AES-256-GCM(OpenVPN)・ChaCha20-Poly1305(NordLynx/WireGuard)の両方に対応。難読化サーバーではOpenVPNのトラフィックを通常のHTTPS通信に見せかける「Obfsproxy」技術を採用し、VPN使用の検知を困難にします。

暗号化に関する主な仕様

- データ暗号化:AES-256-GCM(OpenVPN)/ ChaCha20-Poly1305(NordLynx)

- 鍵交換:RSA-4096(OpenVPN)/ Curve25519(NordLynx)

- ポスト量子暗号:ML-KEM(全プラットフォーム対応済み・2025年)

- 完全前方秘匿性(PFS):対応(セッションごとに鍵を生成)

Surfshark——WireGuardにPQCを標準搭載・新プロトコル「Dausos」も展開

SurfsharkはWireGuardにポスト量子暗号を標準装備し、2025年時点でMac・Linux・Androidに対応を展開中です。さらに2026年からは、独自開発の新プロトコル「Dausos」をmacOSで提供開始。DausosはAEGIS-256X2という最新の暗号化アルゴリズムを採用し、PQCも組み込まれた次世代設計です。

暗号化に関する主な仕様

- データ暗号化:AES-256(OpenVPN・IKEv2)/ ChaCha20(WireGuard)/ AEGIS-256X2(Dausos)

- ポスト量子暗号:WireGuard・Dausosに標準搭載

- 同時接続台数:無制限(全デバイスを同じ暗号化で保護)

ExpressVPN——Lightwayにポスト量子暗号をデフォルト実装・TrustedServerで物理的保護

ExpressVPNは独自プロトコル「Lightway」にポスト量子暗号をデフォルトで組み込んでいます。「TrustedServer」技術によりサーバーはRAMのみで動作し、再起動のたびにすべてのデータが消去されるため、暗号化データが物理的に残りません。PwC・KPMGによるノーログ監査も複数回受けており、暗号化の信頼性と運用の透明性を両立しています。

暗号化に関する主な仕様

- データ暗号化:AES-256(OpenVPN・IKEv2)/ ChaCha20(Lightway)

- ポスト量子暗号:Lightwayプロトコルにデフォルト実装

- TrustedServer:全サーバーRAMのみ稼働、物理的にログが残らない設計

VPN暗号化に関するよくある疑問Q&A

Q:AES-256とAES-128、どちらを選ぶべきか?

日常的な個人利用であればAES-128でも十分な安全性があります。ただし主要なVPNはほぼAES-256を標準採用しているため、実際に「どちらか選ぶ」という場面はほとんどありません。AES-256を使っておいて困ることはないので、AES-256対応を選んでください。

Q:WireGuardとOpenVPN、結局どちらが優れているか?

目的によって異なります。速度・バッテリー消費・現代的な設計ではWireGuardが優れています。一方、細かい設定のカスタマイズ性・ルーターとの互換性・ファイアウォール回避ではOpenVPNに強みがあります。日常的な個人利用ではWireGuardベースのプロトコル(NordLynx・Lightway等)がおすすめです。企業環境でOpenVPNが指定されている場合はOpenVPNを使ってください。

Q:「256ビット暗号は量子コンピュータで解読される?」

理論上、十分な性能の量子コンピュータがあればAES-256の安全強度は「128ビット相当」に下がるとされています(グローバーのアルゴリズムによる攻撃)。しかし、AES-128でも現実的な時間での解読は不可能な水準です。より直接的な脅威は、現在使われている公開鍵暗号(RSAやECDH)への量子攻撃です。この問題に対処するのがポスト量子暗号(ML-KEM等)です。

Q:「完全前方秘匿性(PFS)」とは何か?なぜ重要か?

PFS(Perfect Forward Secrecy)は、接続のたびに新しい鍵を生成し、過去の通信に使った鍵を使い回さない仕組みです。仮にある瞬間の鍵が漏洩しても、過去の通信が解読されるリスクを排除できます。主要なVPN(NordVPN・Surfshark・ExpressVPN)はいずれもPFSに対応しています。

まとめ:VPN暗号化の選び方3つのチェックポイント

VPNの暗号化について重要なポイントをまとめます。

| チェックポイント | 確認すること |

|---|---|

| ①暗号化アルゴリズム | AES-256またはChaCha20を採用しているか。PPTPやDESは論外 |

| ②プロトコルの選択肢 | WireGuard対応があるか(速度と安全性のベスト)。OpenVPNも選べるか(互換性・ファイアウォール突破用) |

| ③ポスト量子暗号対応 | 2026年現在では「あれば望ましい」レベルだが、長期利用を考えるなら対応済みのVPNを選ぶのが賢明 |

「暗号化の種類」という視点でVPNを選ぶなら、現時点ではAES-256・ChaCha20の両対応 + WireGuardベースの高速プロトコル + PQC対応が揃っているNordVPN・Surfshark・ExpressVPNが最も信頼できる選択肢です。

VPNの暗号化は難解に見えますが、「AES-256またはChaCha20を使っているか」「WireGuardに対応しているか」の2点を確認するだけで、選択肢は大幅に絞り込めます。

※本記事の情報は2026年4月時点のものです。各VPNサービスの暗号化仕様・対応プロトコルは予告なく変更される場合があります。最新の詳細は各公式サイトをご確認ください。

コメント