「VPNをオンにしているのに、本当にプライバシーが守られているの?」

VPNを使っているから安全——そう思っていても、実はDNSリークという見えない穴から、あなたの閲覧履歴がプロバイダや第三者に筒抜けになっている可能性があります。怖い話ですが、これはVPNを使っている人が意外と気づいていないリスクのひとつです。

わたし自身、VPNを使い始めてしばらくはこの問題をまったく知りませんでした。「VPNをオンにしたから大丈夫」と思い込んで、プライバシーが守られていると信じていた。でもDNSリークテストを初めて実施したとき、自分のプロバイダのDNSサーバーが丸見えになっていることを知って、かなり焦りました。

この記事では、DNSリークとは何か・なぜ起きるのか・どうやって確認するか・発見したときの対処法まで、できるだけわかりやすく解説します。難しい専門知識がなくても理解できるよう、具体的な手順を交えながら説明します。

DNSリークとは何か?まず基本を理解する

DNSとは何か

「DNS(Domain Name System)」とは、インターネット上の「電話帳」のようなものです。わたしたちがブラウザで「google.com」と入力したとき、PCはそのドメイン名をIPアドレス(例:142.250.x.x)に変換する必要があります。この変換作業を担っているのがDNSサーバーです。

通常、インターネットに接続するとプロバイダ(ISP)が提供するDNSサーバーが自動的に使われます。このDNSサーバーは、あなたが「いつ・どのサイトにアクセスしたか」をすべてログとして記録・保持しています。

DNSリークとはどういう状態か

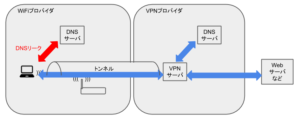

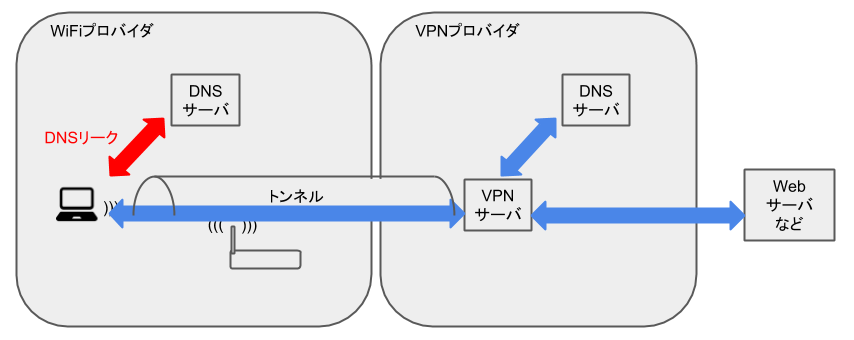

VPNを使う目的のひとつは、この「誰がどのサイトにアクセスしたか」という情報を隠すことです。VPNを正しく使えば、DNS問い合わせもVPNトンネル内を通り、VPN側のDNSサーバーが処理するため、プロバイダには閲覧先が見えなくなります。

ところが何らかの理由でDNS問い合わせがVPNトンネルを通らず、素のままプロバイダのDNSサーバーに送られてしまうことがあります。これが「DNSリーク(DNS漏洩)」です。

VPNを使って「IPアドレスは隠せている」状態でも、DNS問い合わせが漏れていれば、プロバイダは「このユーザーがどのサイトを見ているか」を把握できてしまいます。VPNで窓を塞いだのに、別のドアが開いたまま——というイメージです。

DNSリークが起きるとどんな問題があるか

- プロバイダに閲覧履歴が筒抜けになる:どのサイトにアクセスしたか、いつアクセスしたかがプロバイダに記録される

- 位置情報が特定されるリスクがある:プロバイダのDNSサーバーが露出することで、おおよその所在地が推定される

- VPNを使う意味が半減する:プライバシー保護のためにVPNを導入したのに、DNSレベルで情報が漏れていれば本末転倒

- 海外からのコンテンツアクセスが制限される可能性がある:地域制限の回避を目的にVPNを使っている場合、DNSリークにより本当の場所がバレてブロックされることがある

DNSリークが起きる主な原因

「なぜVPNを使っているのにDNSリークが起きるのか」——原因は複数あります。

原因①:Windowsのスマートマルチホーミング機能

Windows 10・11には「スマートマルチホーミング(Smart Multi-Homed Name Resolution)」という機能があります。これはDNS問い合わせを複数のDNSサーバーに同時に送り、最も速く応答したものを使うという仕組みです。

この機能が有効だと、VPNトンネル内のDNSだけでなく、プロバイダのDNSにも問い合わせが送られ、DNSリークが発生します。WindowsはmacOSやLinuxと比べてデフォルト状態でのセキュリティが低く、DNSリークが起きやすい環境とされています。

原因②:VPN接続が突然切れたとき

VPN接続が突然切れると、デバイスはプロバイダのDNSサーバーを使った通常接続に切り替わります。Kill Switch機能がオフになっている場合、VPN再接続までの間に行われたDNS問い合わせがすべて漏れます。

原因③:スプリットトンネリングの設定

スプリットトンネリング(VPN経由とVPN外の通信を分ける機能)を使っている場合、VPN外の通信のDNS問い合わせはプロバイダのDNSに流れます。設定によってはDNSリークの原因になります。

原因④:VPNサービスがDNSリーク対策を実装していない

品質の低いVPNサービスや無料VPNでは、そもそもDNSリーク防止の仕組みが実装されていないことがあります。VPN接続中でもDNS問い合わせがプロバイダのサーバーに送られてしまいます。

原因⑤:IPv6リーク

VPNがIPv4のみに対応していてIPv6を保護していない場合、IPv6経由のDNS問い合わせが漏洩することがあります。これはDNSリークの一種として扱われます。

原因⑥:ブラウザの「DNS over HTTPS(DoH)」設定との競合

ChromeやFirefoxにはブラウザ独自のDNS解決機能(DNS over HTTPS)があります。この設定がVPNのDNS設定と競合すると、VPNトンネルを経由しないDNS通信が発生することがあります。

わたしがDNSリークを発見したときの体験談

少し個人的な話をさせてください。

VPNを使い始めて数ヶ月が経った頃、知人から「DNSリークテストはやったことある?」と聞かれました。「DNSリーク?何それ?」という状態だったわたしは、試しにテストサイトにアクセスしてみることにしました。

VPNをオンにした状態でdnsleaktest.comを開き、「Standard Test」を実行。結果が出るまでの数秒が妙に緊張しました。

結果を見て、「あ、これはまずい」と思いました。表示されているDNSサーバーに、自分のプロバイダのサーバーが含まれていたんです。VPNをオンにしているのに、プロバイダのDNSが丸見えになっている。「今まで意味がなかったの……?」という脱力感と焦りが同時に来ました。

調べてみると、当時使っていたVPNの設定でDNSリーク保護がデフォルトではオフになっていたことが原因でした。設定を変えて再テストしたら、表示されるDNSサーバーがVPNのものだけになりました。「こんな設定ひとつで変わるのか」という驚きがありました。

この経験から、VPNを使っているだけで安心せず、定期的にDNSリークテストをする習慣が大切だと実感しています。

DNSリークの確認方法【ステップバイステップ】

実際にDNSリークが発生しているかどうかを確認する手順を説明します。難しい操作は一切ありません。

ステップ1:VPNを接続する前にテストを実施する(比較用)

まず、VPNをオフにした状態でDNSリークテストサイトにアクセスします。このときの結果が「通常状態のDNSサーバー(プロバイダのDNS)」です。後で比較するために、表示されたDNSサーバーの情報(プロバイダ名・IPアドレス)をメモしておきましょう。

ステップ2:VPNをオンにしてサーバーに接続する

使っているVPNアプリを起動し、接続ボタンを押してVPNサーバーに接続します。接続が確立されたことを確認してください。

ステップ3:DNSリークテストサイトでテストを実行する

以下のDNSリークテストサイトにアクセスします。

- dnsleaktest.com(最もよく使われる定番サイト)

- ipleak.net(IPリーク・WebRTCリークも同時に確認できる)

- browserleaks.com(複数のリーク項目を一括確認)

- nordvpn.com/dns-leak-test/(NordVPN公式のテストツール)

テストサイトにアクセスしたら「Standard Test(標準テスト)」または「Extended Test(拡張テスト)」を実行します。標準テストは数秒、拡張テストは10〜30秒程度かかります。拡張テストの方がより多くのDNSサーバーを検出できますが、通常は標準テストで十分です。

ステップ4:テスト結果を確認する

テスト結果には、現在使用されているDNSサーバーのIPアドレス・プロバイダ名・国情報が表示されます。

安全な状態(DNSリークなし):表示されているDNSサーバーが、VPNサービス提供会社のもの(NordVPN・Surfsharkなど)だけになっている場合は問題ありません。VPN接続前にメモしたプロバイダのDNSサーバーが表示されていなければOKです。

DNSリークが発生している状態:VPNをオンにしているにもかかわらず、接続前にメモしたプロバイダのDNSサーバーが結果に表示されている場合は、DNSリークが発生しています。

ステップ5:WebRTCリークも合わせて確認する

DNSリークと合わせて確認しておきたいのが「WebRTCリーク」です。WebRTC(Web Real-Time Communication)はブラウザのビデオ通話などに使われる技術ですが、VPN使用中でも本当のIPアドレスを漏洩することがあります。ipleak.netやbrowserleaks.comでは、DNSリークと同時にWebRTCリークも確認できます。

DNSリークが発見されたときの対処法

テストでDNSリークが確認された場合の対処法を、試しやすい順番で紹介します。

対処法①:VPNアプリのDNSリーク保護をオンにする

信頼できる有料VPNの多くは、DNS漏洩を防ぐ「DNSリーク保護」機能を搭載しています。この機能がオフになっていることが原因でリークが発生しているケースが多いです。

VPNアプリの設定画面を開いて「DNS漏洩保護」「DNS leak protection」「プライバシー設定」などの項目を探し、オンになっているか確認してください。オフになっていれば有効にして再テストしましょう。

対処法②:Kill Switch機能をオンにする

Kill Switch機能をオンにすることで、VPN接続が切れた瞬間にインターネット通信全体が遮断されます。VPN切断時のDNS漏洩を防ぐための重要な設定です。テレワーク中・常時VPN接続している方には必須の設定です。

対処法③:WindowsのDNS設定を変更する(Windows 10・11向け)

Windowsのスマートマルチホーミング機能が原因の場合、DNSサーバーを手動で変更することで対処できます。

- 「設定」→「ネットワークとインターネット」→「イーサネット」または「Wi-Fi」を開く

- 接続しているネットワークの「プロパティの編集」をクリック

- 「DNS サーバーの割り当て」を「手動」に変更

- 「優先 DNS サーバー」に信頼できるDNSサーバーのアドレスを入力する

信頼できるDNSサーバーの例は以下の通りです。

| DNS提供元 | 優先DNSアドレス | 代替DNSアドレス |

|---|---|---|

| Cloudflare | 1.1.1.1 | 1.0.0.1 |

| 8.8.8.8 | 8.8.4.4 | |

| Quad9 | 9.9.9.9 | 149.112.112.112 |

ただし、使用しているVPNが独自のDNSサーバーを指定している場合は、VPN側の設定を優先してください。

対処法④:ブラウザのDNS over HTTPS(DoH)設定を確認する

ChromeやFirefoxでDNS over HTTPS(DoH)が有効になっているとVPNのDNS設定と競合することがあります。以下の手順で設定を確認してください。

Chromeの場合:設定 → プライバシーとセキュリティ → セキュリティ → 「セキュアな DNS の使用」をオフにするか、VPNのDNSと同じプロバイダを選択する

Firefoxの場合:設定 → 一般 → ネットワーク設定 → 接続設定 → 「DNS over HTTPSを有効にする」のチェックを外すか、VPNプロバイダのDNSを選択する

対処法⑤:IPv6を無効化する

VPNがIPv6に対応していない場合、IPv6経由でのDNSリークが発生します。Windowsでは以下の手順でIPv6を無効化できます。

- 「設定」→「ネットワークとインターネット」→「イーサネット」または「Wi-Fi」をクリック

- 「ハードウェアのプロパティ」または「プロパティの編集」を開く

- 「インターネット プロトコル バージョン 6(TCP/IPv6)」のチェックを外す

対処法⑥:VPNサービス自体を変更する

上記の対処法をすべて試してもDNSリークが続く場合、使用しているVPNサービス自体がDNSリーク保護を適切に実装していない可能性があります。特に無料VPNやセキュリティ品質が低いVPNでは、この問題が起きやすいです。

NordVPN・Surfshark・ExpressVPNなどの信頼できる有料VPNは、DNSリーク保護が標準で実装されており、接続中のすべてのDNS問い合わせをVPNトンネル内で処理します。

DNSリーク対策が万全なおすすめVPN3選

DNSリーク保護が確実に実装されており、プライバシー保護の信頼性が高いVPNを3つ紹介します。

【第1位】NordVPN|専用DNSサーバーとDNSリーク保護が標準実装。業界最高水準のプライバシー保護

NordVPNはDNSリーク対策が特に充実しているVPNとして高く評価されています。すべての通信をVPN独自のDNSサーバーに通す仕組みを標準実装しており、VPN接続中はプロバイダのDNSサーバーにアクセスしない設計になっています。アプリの設定から「DNS漏洩保護」を確認でき、デフォルトで有効になっています。

Kill Switchとの組み合わせにより、VPN切断時のDNS漏洩も防ぎます。さらにNordVPN公式サイトには「DNSリークテスト」ツールが用意されており、VPN使用中の状態を手軽に確認できます。

セキュリティ面でもAES-256ビット暗号化・ノーログポリシー(第三者監査済み)・Threat Protection(マルウェア・フィッシングブロック)と最高水準の仕様。世界60ヶ国以上8,400台以上のサーバーで速度も業界トップクラス。同時接続6台・30日間返金保証あり。

こんな人に向いている:DNSリーク対策を徹底したい人・プライバシー保護を最優先する人・信頼性の高いVPNを求める人

NordVPN[公式サイト]【第2位】Surfshark|DNSリーク保護+CleanWebでトータルのプライバシーをカバー

SurfsharkはDNSリーク保護機能を標準実装しており、VPN接続中のすべてのDNS問い合わせをSurfshark独自のDNSサーバーで処理します。Kill Switchも搭載しており、VPN切断時の漏洩も防ぎます。

加えてCleanWeb機能が、マルウェアサイト・フィッシングリンク・広告トラッカーをブロック。DNSリーク対策に加えて、接続先のサイトレベルでも安全性を高めてくれます。Surfshark独自のIP制度「Rotating IP」機能では、同じサーバーに接続しながらも定期的にIPアドレスを変化させるため、追跡をより困難にします。

月額費用が業界最安クラスかつ同時接続無制限なので、家族全員のデバイスをDNSリーク対策済み状態でカバーできます。30日間返金保証あり。

こんな人に向いている:コスパを重視しながらDNSリーク対策をしたい人・複数デバイスをまとめて保護したい人・広告ブロックも同時にほしい人

SurfShark[公式サイト]【第3位】ExpressVPN|TrustedServer技術でDNSを含むすべてのデータが物理的に残らない設計

ExpressVPNのDNSリーク対策の特徴は、技術的なアプローチにあります。「TrustedServer」技術により、全サーバーがRAM(揮発性メモリ)のみで動作するため、電源が切れるたびにDNS問い合わせを含むすべてのデータが物理的に消去されます。「DNSリークのログが残る余地がない」という設計です。

VPN接続中はExpressVPN独自のDNSサーバーのみを使用し、プロバイダのDNSに問い合わせが流れることを防ぎます。IPリーク・WebRTCリーク・DNSリークを防ぐ複合的な保護が実装されています。Lightway独自プロトコルによる高速接続と直感的なアプリUIで、初心者でも安心して使えます。105ヶ国以上・30日間返金保証あり。

こんな人に向いている:技術的に徹底したDNSリーク対策を求める人・VPN初心者・速度と安全性を両立させたい人

ExpressVPN[公式サイト]定期的なDNSリークテストを習慣にするべき理由

DNSリークは「一度確認してOKなら永遠に安全」というものではありません。以下のタイミングで定期的にテストを実施することをお勧めします。

- 新しいVPNサービスに切り替えたとき:初回接続後に必ずテストして、DNSリーク保護が機能しているか確認する

- VPNアプリをアップデートしたとき:アップデートによって設定がリセットされ、DNS保護がオフになることがある

- OSのアップデート後:Windowsアップデートによってネットワーク設定が変更され、DNSリークが発生することがある

- 新しいネットワーク環境で使い始めたとき:職場・ホテル・カフェなど、新しいWi-Fi環境での初回接続時

- 月に1回程度の定期チェック:特に変化がなくても、定期的に確認する習慣をつける

テスト自体は数秒〜30秒程度で完了します。月に一度、接続後すぐにdnsleaktest.comを確認するだけで、見えないリスクを早期に発見できます。

DNSリーク確認サイト比較表

| サイト名 | URL | 確認できる項目 | 特徴 |

|---|---|---|---|

| dnsleaktest.com | dnsleaktest.com | DNSリーク | 最もシンプルで使いやすい定番ツール |

| ipleak.net | ipleak.net | DNS・IP・WebRTCリーク | 複数のリークを一括確認できる |

| browserleaks.com | browserleaks.com | DNS・IP・WebRTC・その他多数 | 最も詳細な確認が可能。上級者向け |

| nordvpn.com/dns-leak-test/ | nordvpn.com | DNSリーク | NordVPN公式。シンプルで信頼性高い |

よくある質問

Q:DNSリークテストはどのくらいの頻度でやればいい?

最低でも月1回、VPNやOSのアップデート後・新しいネットワーク環境で使い始めたときは必ず実施することをお勧めします。テスト自体は30秒以内で完了するので、習慣化するコストはほぼゼロです。

Q:DNSリークがあると違法になる?

DNSリーク自体は違法ではありません。ただし、プライバシーが侵害される可能性があります。閲覧履歴がプロバイダに筒抜けになる状態は、プライバシーの観点から好ましくありません。

Q:スマホでもDNSリークは起きる?

はい、スマホでも起きます。iOSよりAndroidの方がDNSリークが起きやすい傾向があります。スマホでもdnsleaktest.comやipleak.netにアクセスすることでテストできます。信頼できるVPNアプリを使い、Kill Switch機能をオンにしておくことが対策の基本です。

Q:無料VPNでもDNSリーク対策はできる?

多くの無料VPNはDNSリーク保護機能を実装していないか、実装が不完全なケースがあります。プライバシー保護が目的ならば、DNSリーク保護が確実に実装されている有料VPNを使うことをお勧めします。

Q:VPNのサーバーに繋いでもDNSリークテストで「日本のDNS」と表示されるのはなぜ?

日本のサーバーに接続している場合、表示されるDNSサーバーが日本国内のものになることがあります。重要なのは「プロバイダのDNSサーバー名が表示されていないか」です。VPNサービスのDNSサーバーが日本にある場合は、日本のアドレスが表示されても問題ありません。プロバイダ名(例:NTTやSoftBankなど)が表示されていなければOKです。

まとめ:VPNを使っているなら定期的なDNSリーク確認は必須

ここまでお読みいただきありがとうございました。最後に要点を整理します。

- DNSリークとは、VPN使用中にDNS問い合わせがVPNトンネルを経由せず、プロバイダのDNSサーバーに漏れてしまう現象

- 原因はWindowsのスマートマルチホーミング・VPN切断時の漏洩・スプリットトンネリング・VPN側のDNS保護未実装・IPv6リーク・ブラウザのDoH競合など

- 確認方法はdnsleaktest.com・ipleak.net・browserleaks.comなどのテストサイトを使い、VPN接続中にプロバイダのDNSが表示されないか確認する

- 対処法はVPNのDNSリーク保護をオン・Kill Switchをオン・WindowsのDNS手動設定・IPv6無効化・ブラウザDoH設定の見直しの順で試す

- 根本的な解決には、DNSリーク保護が確実に実装された信頼できる有料VPN(NordVPN・Surfshark・ExpressVPN)の使用が最も確実

- 月1回程度の定期テストを習慣化することで、見えないリスクを早期発見できる

「VPNをオンにしているから安心」という感覚は、DNSリークが起きている状態では危険な油断になります。30秒でできるテストを定期的に行うだけで、VPNが本当に機能しているかを確認できます。まずは今すぐdnsleaktest.comにアクセスして、自分の状態を確かめてみてください。最終的な判断はご自身でされることをお勧めします。

コメント